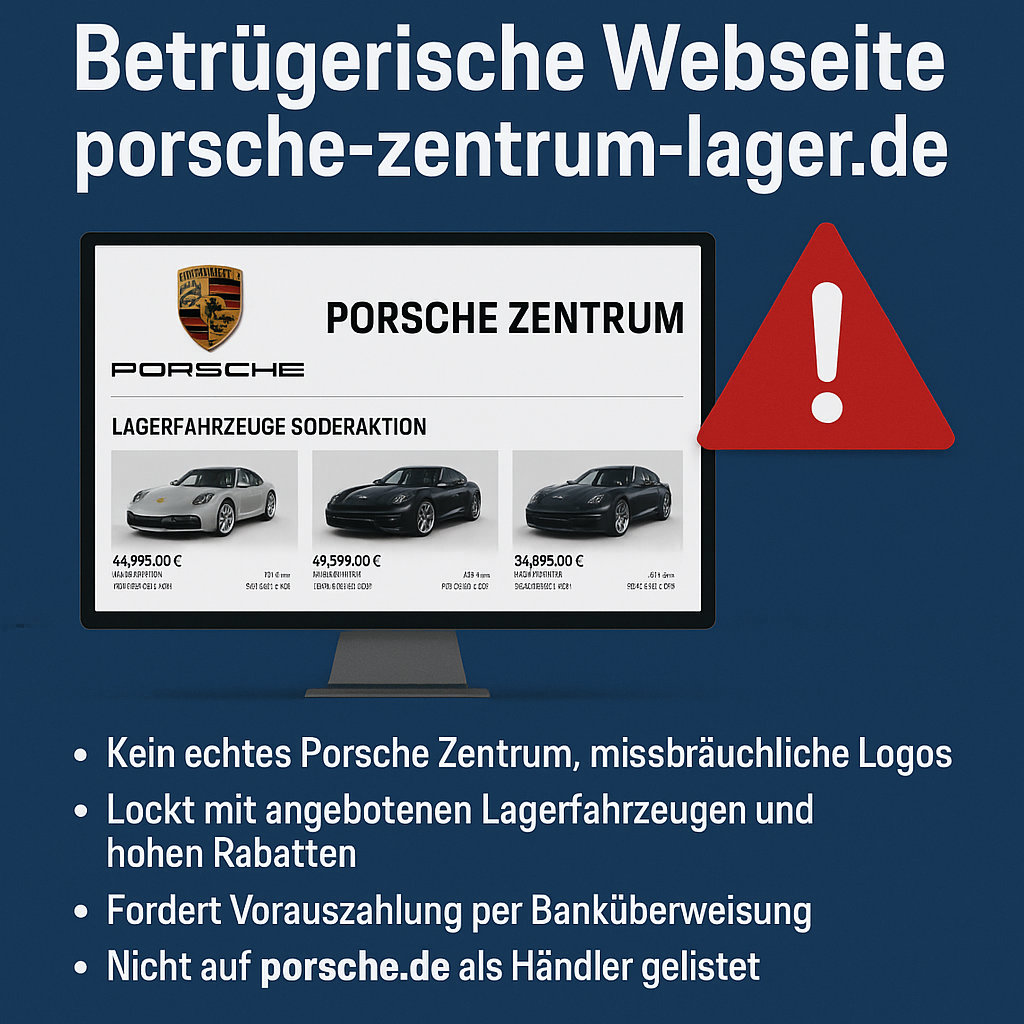

🚨 Warnung: Fake-Webseite porsche-zentrum-lager.de

Gefälschtes Porsche-Zentrum verschickt PDF-Angebote & fordert Ausweisdaten

Die Fake-Webseite porsche-zentrum-lager.de tarnt sich als offizielles Porsche-Zentrum und versendet ungefragt PDF-Angebote mit günstigen Fahrzeugen. Wer darauf reagiert, wird zur Übersendung von Gewerbeanmeldung und Personalausweis aufgefordert. Diese Masche ist eine klare Betrugswarnung: Sie zielt auf Identitätsdiebstahl und Vorkassebetrug ab.

➡️ Fazit: Es handelt sich um eine Betrugsmasche, die sowohl finanziellen Schaden als auch Identitätsdiebstahl nach sich ziehen kann.

❗ So funktioniert die Masche

- Ungefragter Versand einer PDF-Fahrzeugliste

- Vortäuschung offizieller Porsche-Angebote

- Forderung von Ausweis- und Gewerbeanmeldungsdokumenten

- Vorkasse per Überweisung – kein Fahrzeug, kein Kontakt

🔎 Warum die Seite nicht offiziell ist

- Die Domain porsche-zentrum-lager.de ist

nicht in der offiziellen Porsche-Händlersuche gelistet. - Die angegebene Telefonnummer (0711 968 807 53) stimmt nicht mit den offiziellen Kontaktdaten der

Porsche Sales & Marketplace GmbH überein. - Die Seite wird über alldomains.hosting betrieben – kein typischer Hoster für Porsche.

- Impressum und Handelsregistereinträge fehlen.

🔐 So schützen Sie sich

- Kaufen Sie niemals Fahrzeuge ausschließlich über E-Mail-PDFs oder unbekannte Domains.

- Prüfen Sie Porsche-Angebote nur über die

offizielle Händlersuche. - Senden Sie niemals Ausweiskopien oder Gewerbeanmeldungen an unbekannte Anbieter.

- Achten Sie auf Vorkasseforderungen – ein klares Warnsignal.

📤 Hilfe & Meldung

- Verdächtige Fälle an compliance@porsche.de melden

- Anzeige erstatten bei der

Polizei / Onlinewache - Unterstützung durch die

Verbraucherzentrale